1. Концепт маскирања података

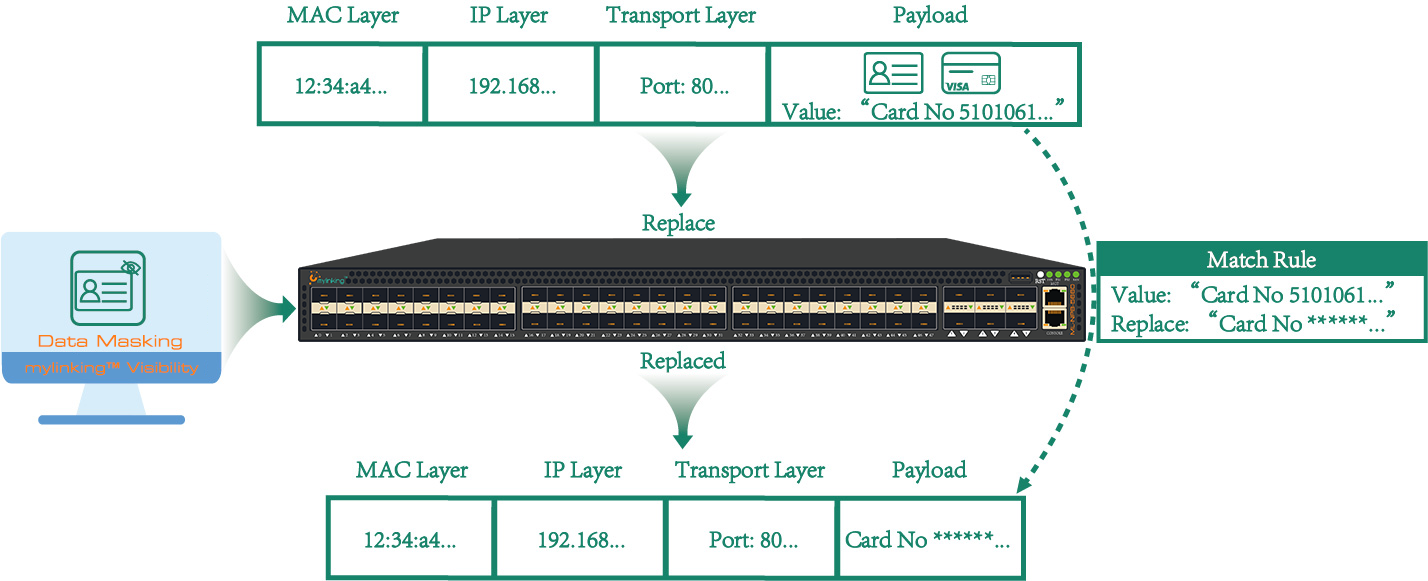

Маскирање података је такође познато као маскирање података. То је техничка метода за конвертовање, модификовање или покривање осетљивих података као што су број мобилног телефона, број банковне картице и друге информације када смо дали правила и политике маскирања. Ова техника се првенствено користи да би се спречило директно коришћење осетљивих података у непоузданим окружењима.

Принцип маскирања података: Маскирање података треба да задржи оригиналне карактеристике података, пословна правила и релевантност података како би се осигурало да каснији развој, тестирање и анализа података неће бити погођени маскирањем. Обезбедите конзистентност и валидност података пре и после маскирања.

2. Класификација маскирања података

Маскирање података може се поделити на статичко маскирање података (SDM) и динамичко маскирање података (DDM).

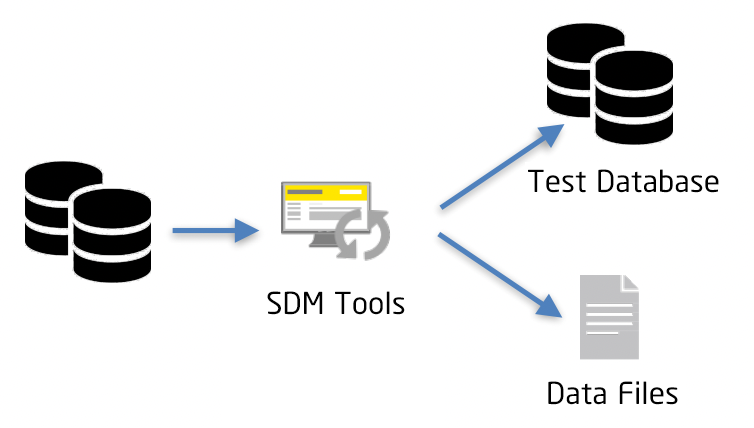

Статичко маскирање података (SDM)Статичко маскирање података захтева успостављање нове базе података ван производног окружења ради изолације од производног окружења. Осетљиви подаци се извлаче из производне базе података, а затим чувају у непродукцијској бази података. На овај начин, десензибилизовани подаци се изолују од производног окружења, што задовољава пословне потребе и осигурава безбедност производних података.

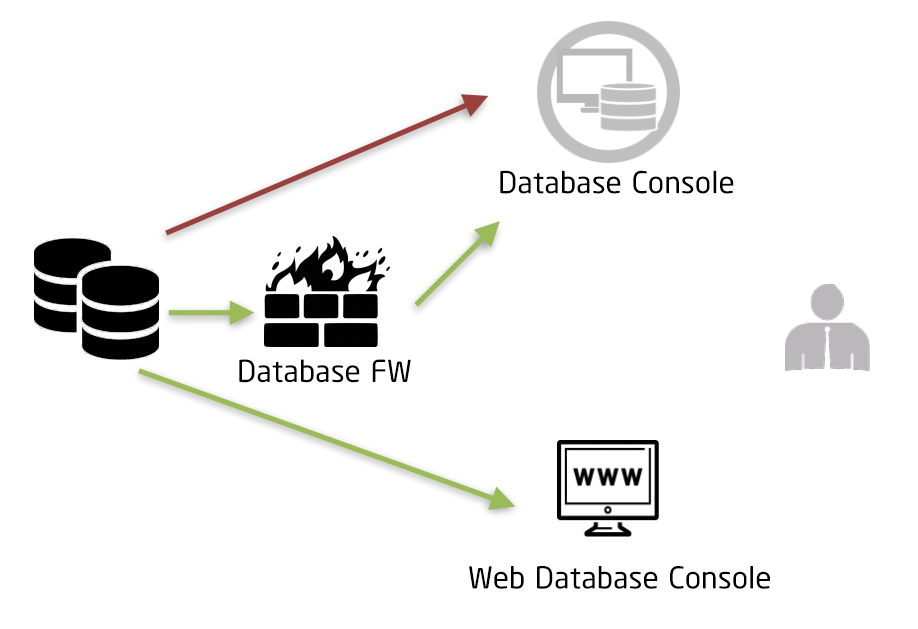

Динамичко маскирање података (DDM)Генерално се користи у производном окружењу за десензибилизацију осетљивих података у реалном времену. Понекад су потребни различити нивои маскирања да би се читали исти осетљиви подаци у различитим ситуацијама. На пример, различите улоге и дозволе могу имплементирати различите шеме маскирања.

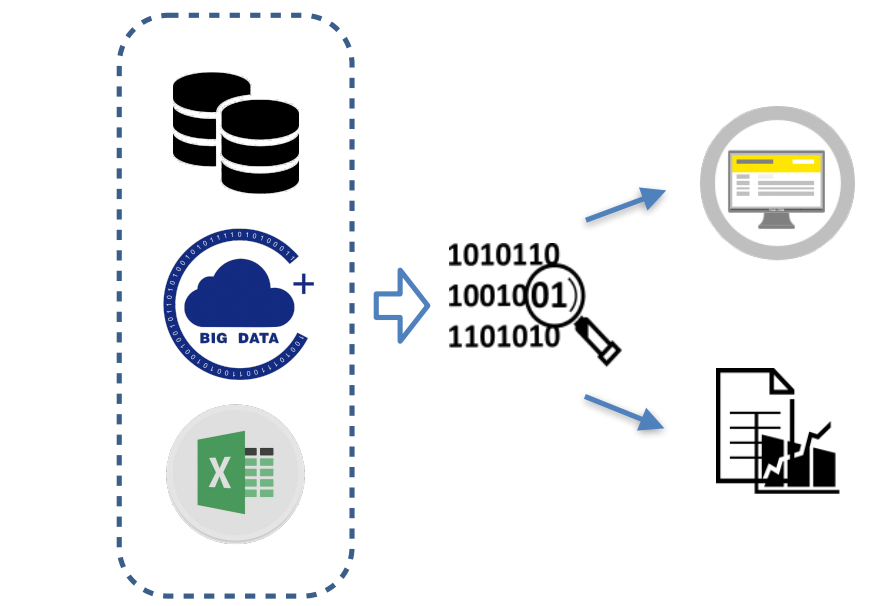

Апликација за маскирање извештавања о подацима и производа са подацима

Такви сценарији углавном укључују производе за интерно праћење података или билборде, производе за екстерне податке о услугама и извештаје засноване на анализи података, као што су пословни извештаји и прегледи пројеката.

3. Решење за маскирање података

Уобичајене шеме маскирања података укључују: поништење, случајну вредност, замену података, симетрично шифровање, просечну вредност, померање и заокруживање итд.

ПоништењеПоништавање се односи на шифровање, скраћивање или скривање осетљивих података. Ова шема обично замењује стварне податке посебним симболима (као што је *). Операција је једноставна, али корисници не могу знати формат оригиналних података, што може утицати на накнадне апликације података.

Случајна вредностСлучајна вредност се односи на случајну замену осетљивих података (бројеви замењују цифре, слова замењују слова, а знакови замењују знакове). Ова метода маскирања ће донекле осигурати формат осетљивих података и олакшати накнадну примену података. Речници маскирања могу бити потребни за неке значајне речи, као што су имена људи и места.

Замена податакаЗамена података је слична маскирању нултих и случајних вредности, осим што се уместо коришћења специјалних знакова или случајних вредности, подаци за маскирање замењују одређеном вредношћу.

Симетрично шифровањеСиметрично шифровање је посебна метода реверзибилног маскирања. Шифрује осетљиве податке помоћу кључева за шифровање и алгоритама. Формат шифрованог текста је у складу са оригиналним подацима у логичким правилима.

ПросечноШема просека се често користи у статистичким сценаријима. За нумеричке податке, прво израчунавамо њихову средњу вредност, а затим насумично распоређујемо десензибилизоване вредности око средње вредности, чиме се збир података одржава константним.

Померање и заокруживањеОва метода мења дигиталне податке случајним померањем. Заокруживање померања обезбеђује приближну аутентичност опсега уз очување безбедности података, што је ближе стварним подацима него претходне шеме и има велики значај у сценарију анализе великих података.

Препоручени модел "МЛ-НПБ-5660„за маскирање података“

4. Уобичајено коришћене технике маскирања података

(1). Статистичке технике

Узорковање података и агрегација података

- Узорковање података: Анализа и евалуација оригиналног скупа података одабиром репрезентативног подскупа скупа података је важна метода за побољшање ефикасности техника деидентификације.

- Агрегација података: Као скуп статистичких техника (као што су сумирање, бројање, усредњавање, максимум и минимум) примењених на атрибуте у микроподацима, резултат је репрезентативан за све записе у оригиналном скупу података.

(2). Криптографија

Криптографија је уобичајена метода за десензибилизацију или побољшање ефикасности десензибилизације. Различите врсте алгоритама за шифровање могу постићи различите ефекте десензибилизације.

- Детерминистичко шифровање: Неслучајно симетрично шифровање. Обично обрађује податке о идентификацији и може да дешифрује и врати шифровани текст на оригинални идентификатор када је то потребно, али кључ мора бити правилно заштићен.

- Неповратно шифровање: Хеш функција се користи за обраду података, што се обично користи за идентификационе податке. Не може се директно дешифровати и однос мапирања мора бити сачуван. Поред тога, због карактеристике хеш функције, може доћи до колизије података.

- Хомоморфно шифровање: Користи се хомоморфни алгоритам шифрованог текста. Његова карактеристика је да је резултат операције шифрованог текста исти као и резултат операције отвореног текста након дешифровања. Стога се често користи за обраду нумеричких поља, али се не користи широко из разлога перформанси.

(3). Системска технологија

Технологија супресије брише или штити податке који не испуњавају услове заштите приватности, али их не објављује.

- Маскирање: односи се на најчешћи метод десензибилизације за маскирање вредности атрибута, као што је број противника, лична карта означена звездицом или скраћена адреса.

- Локално супресирање: односи се на процес брисања одређених вредности атрибута (колоне), уклањањем небитних поља података;

- Сузбијање записа: односи се на процес брисања одређених записа (редова), брисање небитних записа података.

(4). Технологија псеудонима

Псеудонимирање је техника деидентификације која користи псеудоним као замену за директни идентификатор (или други осетљиви идентификатор). Технике псеудонима креирају јединствене идентификаторе за сваког појединачног субјекта информација, уместо директних или осетљивих идентификатора.

- Може независно генерисати случајне вредности које одговарају оригиналном ИД-у, сачувати табелу мапирања и строго контролисати приступ табели мапирања.

- Такође можете користити шифровање за креирање псеудонима, али је потребно правилно чувати кључ за дешифровање;

Ова технологија се широко користи у случају великог броја независних корисника података, као што је OpenID у сценарију отворене платформе, где различити програмери добијају различите OpenID-ове за истог корисника.

(5). Технике генерализације

Техника генерализације односи се на технику деидентификације која смањује грануларност одабраних атрибута у скупу података и пружа општији и апстрактнији опис података. Технологија генерализације је једноставна за имплементацију и може заштитити аутентичност података на нивоу записа. Обично се користи у производима података или извештајима о подацима.

- Заокруживање: подразумева избор основе заокруживања за изабрани атрибут, као што је форензика навише или наниже, што даје резултате 100, 500, 1K и 10K

- Технике горњег и доњег кодирања: Замените вредности изнад (или испод) прага прагом који представља горњи (или доњи) ниво, што даје резултат „изнад X“ или „испод X“

(6). Технике рандомизације

Као врста технике деидентификације, технологија рандомизације се односи на модификовање вредности атрибута путем рандомизације, тако да вредност након рандомизације буде различита од оригиналне стварне вредности. Овај процес смањује могућност нападача да изведе вредност атрибута из других вредности атрибута у истом запису података, али утиче на аутентичност резултујућих података, што је уобичајено код података продукцијског тестирања.

Време објаве: 27. септембар 2022.